【訳あり】 脅威モデル 脅威モデリングとは|実施手順と成功のためのポイントを解説|ブログ m4 セキュアなアプリケーション構築 コンピュータ・IT

(2763件)

Pontaパス特典

サンキュー配送

6749円(税込)

68ポイント(1%)

Pontaパス会員ならさらに+1%ポイント還元!

送料

(

)

3

配送情報

お届け予定日:2026.04.30 15:27までにお届け

※一部地域・離島につきましては、表示のお届け予定日期間内にお届けできない場合があります。

ロットナンバー

8386340898

お買い物の前にチェック!

Pontaパス会員なら

ポイント+1%

ポイント+1%

商品説明

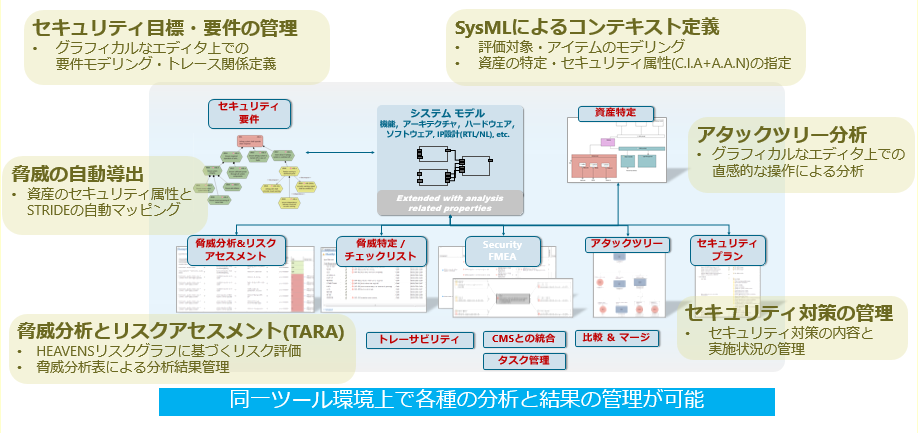

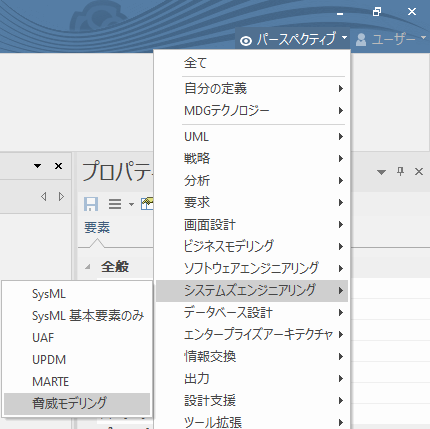

脅威モデリングとは|実施手順と成功のためのポイントを解説|ブログ。MCP導入における脅威モデリングのすゝめ ~セキュリティで可視化する。WP29 CSMSに基づくセキュアな製品開発の実践―資産の識別の実践と注意す。※中古品のため、使用できれば良いという方のみのご購入をお待ちしております。※値引交渉にはお答え致しません。※都合により発送方法を変更する場合があります。※コメント不要、即購入にてご注文お願いします。Webセキュリティ入門!事例から学ぶ脆弱性対策におけるWAFの有効活用。ページ側面天にシャチハタ印あり【写真参照】※その他は中古品のため、多少のスレ、ヤケ、ヨゴレ、イタミ等ありますが、書き込みなく、良好な状態です。サイバーショップ eコマース・デザインの最前線 オンラインショップ。コンピュータ・IT CAD oracle database。※希少品の為、定価より高額の場合があります。7DAYS 情報販売システム開発プログラム + 10000000円 安定年収獲得。量子力学 : 非相対論的理論 2。【佐川急便/日本郵便から佐川急便/日本郵便及びその逆等】※ビニールにて梱包し発送致しますが、保管、輸送によるイタミ等はご容赦下さい。パソコン FORTRAN プログラミング入門/小田政明 著。コンピュータ・IT Physically Based Rendering。お店の情報

7,367

連絡・応対

4.3

配送スピード

4.3

梱包

4.3